この記事の3行まとめ

- DeNAが自社ブログにて、ゲーム開発で作りがちな脆弱性に関する記事を公開

- 過去のセキュリティチェックで見つかった脆弱性を、「攻撃種別」と「原因」で分類

- 「攻撃種別」を細分化し、具体的な事例と回避方法・対策を解説

DeNAは自社のブログにて、「DeNAでのセキュリティチェックから分かるゲーム開発で作りがちなチートの穴」と題した記事を公開しました。

DeNA のゲームに関するチート・脆弱性診断で見つかった脆弱性

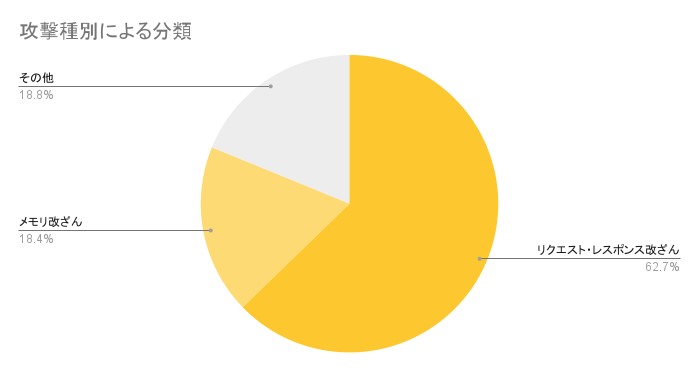

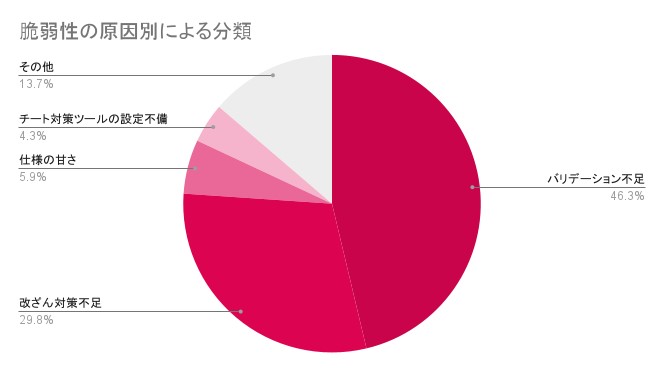

セキュリティ部が過去に発見・修正したチート・脆弱性を攻撃種別に大別して集計し、どのような脆弱性が多かったのかご紹介します。

回避方法、対策についても触れていますので、参考になれば幸いです。https://t.co/819or1KGd5

— DeNA Tech (@DeNAxTech) January 16, 2023

DeNA のゲームに関するチート・脆弱性診断で見つかった脆弱性

セキュリティ部が過去に発見・修正したチート・脆弱性を攻撃種別に大別して集計し、どのような脆弱性が多かったのかご紹介します。

回避方法、対策についても触れていますので、参考になれば幸いです。https://t.co/819or1KGd5

— DeNA Tech (@DeNAxTech) January 16, 2023

DeNA は、サービスの新規リリースやアップデート前に、セキュリティ部がチート・脆弱性診断を実施しているとのこと。

今回公開された記事では、同社のゲームを対象に過去のセキュリティチェックで発見した脆弱性を、「攻撃種別」と「脆弱性の原因」に分類・集計。そのうえで、よく見られた攻撃種別について、事例とその原因、対策などが紹介されています。

脆弱性の分類と集計(画像はブログ記事より引用)

今回の集計で最も多く分類された攻撃種別は、「リクエスト・レスポンス改ざん」。サーバーに送信するデータを都合のいいように変更する「リクエスト改ざん」などがこれに含まれます。

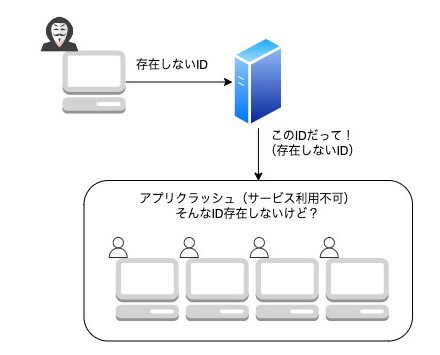

記事中では、「リクエスト・レスポンス改ざん」を「リクエスト改ざん」「レスポンス改ざん」「リクエストの再送・同時送信」「脆弱な暗号方式の利用」「DoS」の5つに細分化し、それぞれの事例と対策が紹介されました。

アイコンが存在しないIDでプロフィールアイコンを設定できると、それを参照するクライアントがクラッシュしてしまう(リクエスト改ざんによるDoSの事例)(画像はブログ記事より引用)

同時に複数のリクエストを処理する際、処理順によってはガチャ1回分のアイテム消費で複数回ガチャを引けてしまう(リクエスト再送・同時送信の事例)(画像はブログ記事より引用)

また、「リクエスト・レスポンス改ざん」の次に多かった「メモリ改ざん」の事例や、作ってしまいがちな脆弱性についても触れられました。

詳細は、「DeNAでのセキュリティチェックから分かるゲーム開発で作りがちなチートの穴」をご確認ください。

「DeNAでのセキュリティチェックから分かるゲーム開発で作りがちなチートの穴」 DeNA ENGINEERING